Media

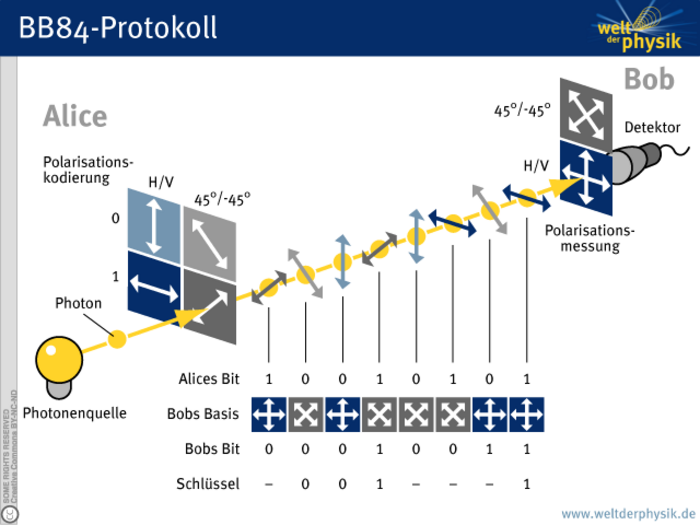

Schematische Funktionsweise des BB84-Protokolls

Alice kodiert den Bit-Wert des Schlüssels (0 oder 1) in der Polarisation einzelner Photonen. Sie wählt dabei zufällig aus zwei Basen (H/V oder +45/-45 Grad). Jeder Bit-Wert kann somit in einer der beiden Basen kodiert werden, in diesem Beispiel wird 0 in V oder minus 45 Grad, 1 in H oder plus 45 Grad geschrieben. Bei der Messung hat Bob nun wiederum die Möglichkeit, das Photon in einer der beiden Basen zu analysieren. Entscheidet er sich für die falsche Basis (hier beim von links ersten, fünften, sechsten und siebten Photon), so sind seine Ergebnisse der Polarisationsmessung nicht mit Alice korreliert. Diese Photonen werden aus dem Schlüssel gestrichen. Wählt er aber dieselbe Basis wie Alice (zweites, drittes, viertes und achtes Photon), so ist seine gemessene Polarisation gleich der, die von Alice kodiert wurde. Diese Werte können also für den Schlüssel verwendet werden. Um zu wissen, welche Photonen in der gleichen Basis gemessen wurden und für den Schlüssel verwendet werden können, müssen Alice und Bob ihre Basiswahl für jedes Photon austauschen und vergleichen. Die Information der Basis allein enthält keinen Aufschluss darüber, welcher Bit-Wert mit ihr kodiert wurde. Somit können Lauscher auch nichts über den geheimen Schlüssel erfahren, wenn sie den Basisvergleich mithören.

Quelle: https://www.weltderphysik.de/media/