Quantenkryptografie – ein Schlüssel im Licht

Franziska Konitzer

Damit geheime Botschaften auch wirklich geheim bleiben, können Sender und Empfänger ihre Nachricht verschlüsseln. Für einen sicheren Informationsaustausch müssen die beiden allerdings dafür sorgen, dass der entsprechende Schlüssel nicht in die falschen Hände gerät – das klappt beispielsweise mithilfe der Quantenkryptografie. In unserem Podcast erklärte Sebastian Nauerth von der LMU München, wie das Verfahren funktioniert. Hier finden Sie den Beitrag zum Nachlesen.

Nicht jede Botschaft ist für alle Ohren bestimmt. Bereits Julius Cäsar entwickelte für die Übertragung militärischer Nachrichten die nach ihm benannte Cäsar-Chiffre. Dabei wurden die Buchstaben der Nachricht systematisch im Alphabet um einige Stellen nach rechts verschoben, sodass für etwaige Spione nur ein Buchstabensalat zu erkennen war. Auch heutzutage werden zahlreiche Daten verschlüsselt übermittelt – vor allem im Internet, wenn wir etwa unsere Kontodaten einsehen, eine E-Mail verschicken oder online einkaufen. Natürlich sind die dafür verwendeten Verschlüsselungen ungleich komplexer als Cäsars Verschiebungsmethode. Dennoch steckt das gleiche Prinzip dahinter.

Sebastian Nauerth: „Man hat einen Algorithmus, mit dem man die Verschlüsselung dann tatsächlich durchführt. Dieser Algorithmus wird gefüttert mit den Daten, die man dann tatsächlich versenden will, und mit einem Schlüssel. Das ist ein Erfolgsprinzip, weil der Algorithmus auf diese Art und Weise öffentlich gemacht werden kann. Jeder kann ihn testen, jeder kann ihn ausprobieren und so eventuelle Schwachstellen aufdecken. Zusammen mit dem Schlüssel wird das Ganze sinnvoll und die Chiffre, die man erhält, tatsächlich geheim.”

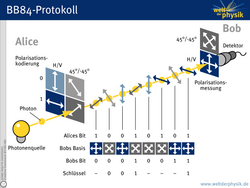

In der Cäsar-Chiffre besteht der Algorithmus darin, die Buchstaben im Alphabet zu verschieben. Der Schlüssel hingegen legt fest, um wie viele Stellen die Buchstaben verschoben werden. Die Wissenschaft der Informationssicherheit – die Kryptologie – hat allerdings ein Problem: Eine absolut sichere Verschlüsselung gibt es nicht, denn auch hochkomplexe Chiffren lassen sich mit enormem Rechenaufwand knacken. Bei klassischen Verschlüsselungsverfahren würden Sender und Empfänger es oft nicht einmal bemerken, wenn sie ausspioniert werden, und so geben sie vielleicht sensible Daten preis. Im Jahr 1984 stellten zwei Physiker ein Verfahren vor, das diese Probleme zu lösen schien. Charles Bennett und Gilles Brassard entwarfen das nach ihnen benannte BB84-Protokoll, welches derzeit der Standard auf dem Gebiet der Quantenkryptografie ist. Es nutzt die Gesetze der Quantenmechanik, um eine abhörsichere Übertragung des Schlüssels zu garantieren.

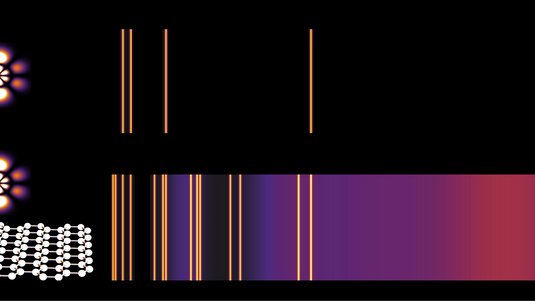

„In der Quantenkryptografie werden eben keine klassischen Bits wie Null und Eins – also Zustände der elektrischen Leitung – übertragen, sondern einzelne Quanten. Üblicherweise werden dafür Lichtquanten verwendet, weil diese sich gut durch Fasern oder in der Luft mithilfe von Teleskopen übertragen und messen lassen. Die Information kann auf die Lichtquanten beispielsweise anhand ihrer Polarisation kodiert werden.”

Sicherer Schlüsselaustausch

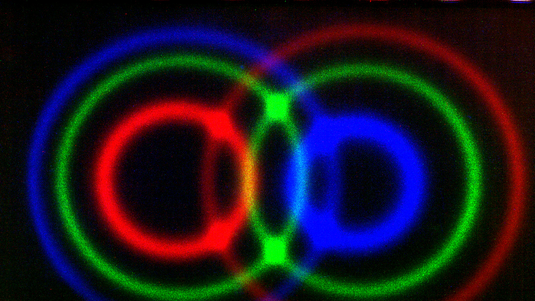

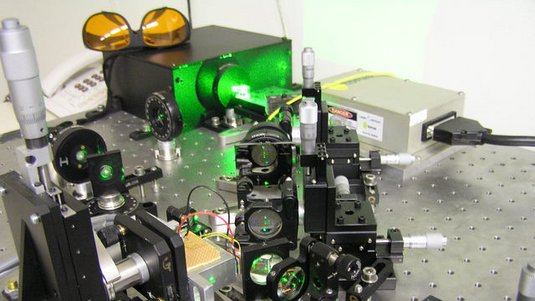

Die Polarisation bezeichnet die Schwingungsrichtung des Lichts relativ zu seiner Ausbreitungsrichtung. Mithilfe von Kristallen, Filtern oder Lasern lässt sich die Lichtpolarisation gezielt manipulieren und so die beiden Bitzustände Null und Eins auf ein Lichtquant kodieren. Zum Beispiel steht eine vertikale Polarisation für eine Null und eine horizontale Polarisation für eine Eins. Der Empfänger misst diese Polarisation, indem er ein spezielles Messgerät – eine sogenannte horizontale/vertikale Basis – verwendet, das genau zwischen diesen beiden Zuständen unterscheiden kann. Eine einzelne Basis ist allerdings nicht genug, um einen sicheren Schlüsselaustausch zu garantieren.

„Die Kodierung erfolgt in zwei Basen. Zum Beispiel kodiert man Null und Eins in der vertikalen und in der horizontalen Polarisation. Zusätzlich entscheidet man sich in der Hälfte der Fälle für eine andere Basis, zum Beispiel für die diagonale Polarisation: Dann kodiert man Null und Eins in der rechtsschrägen, beziehungsweise der linksschrägen Polarisation.”

Sender und Empfänger verständigen sich anschließend über die Abfolge der Basen, die der Empfänger für die eintreffenden Lichtquanten verwendet hat. Ein Beispiel: Der Sender schickt ein linksschräg polarisiertes Lichtquant an den Empfänger, der es aber in der horizontalen/vertikalen Basis misst. In diesem Fall wird das Lichtquant verworfen. Misst der Empfänger aber in der linksschrägen/rechtsschrägen Polarisation, so wird er das linkschräg polarisierte Lichtquant korrekt messen und es kann für den Schlüssel verwendet werden. Nur wenn die Basis – also horizontal/vertikal oder schräg – mit der vom Sender gewählten Polarisation übereinstimmt, erhalten beide aus der Messung ein sogenanntes Quantenbit, kurz Qubit, also die Information Null oder Eins. Aus dieser Folge von Nullen und Einsen erschaffen beide den Schlüssel, der für die Dechiffrierung der geheimen Nachricht verwendet wird. So weit, so gut. Aber was passiert, wenn ein Spion die Lichtquanten abfängt? In diesem Fall hinterlässt er eindeutige Spuren, denn nach den Gesetzen der Quantenmechanik kann ein System nicht beobachtet werden, ohne gestört zu werden.

„Will ein Angreifer das Lichtquant messen und so die Polarisation bestimmen, muss er sich für eine Basis entscheiden, in der er misst. Er weiß aber prinzipiell nicht, in welcher Basis das Lichtquant kodiert wurde und darum wird er in der Hälfte der Fälle ein vollkommen zufälliges Ergebnis erhalten, denn wenn ich in der falschen Basis messe, zum Beispiel eine diagonale Polarisation in der horizontalen/vertikalen Basis, dann ist das Ergebnis vollständig zufällig. Darum bekommt der Angreifer keine ordentliche Aussage über die Kodierung. Dazu kommt noch, dass er die Polarisation des Photons durch seine Messung unter Umständen verändert, wenn es vorher in einer anderen Basis kodiert war. Dadurch wird er eben auch das System ändern.”

Übertragung durch die Luft

Der Empfänger und der Sender merken also sofort, dass jemand die Leitung anzapft. Doch eine Kommunikation, bei der es auf jedes einzelne Lichtquant ankommt, ist anfällig für Störungen: Die Dämpfung in Glasfasern und Kabeln begrenzt die mögliche Entfernung zwischen Empfänger und Sender. Bei der Übertragung durch die Luft stellt die Atmosphäre selbst das Hindernis dar. 2007 gelang es Forschern dennoch, zwischen Teneriffa und La Palma über eine Entfernung von 144 Kilometern einen Schlüssel auszutauschen. Bei solchen Distanzen sind allerdings die Grenzen des Machbaren erreicht.

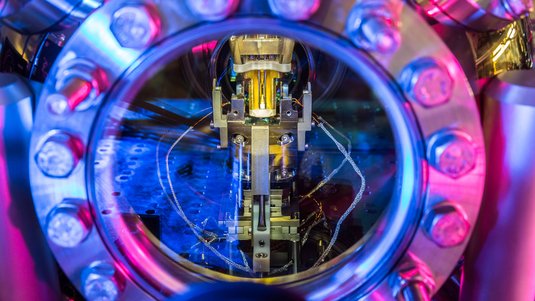

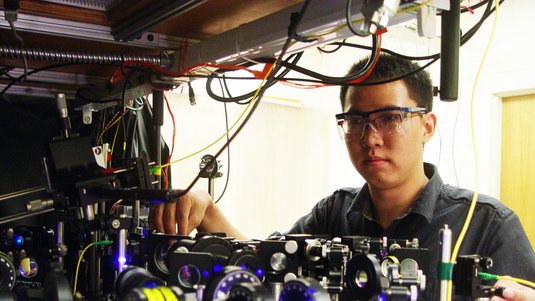

Für einen weltweiten Einsatz der Quantenkryptografie wollen Forscher deshalb Satelliten einsetzen. Dann könnten die Lichtquanten einen großen Teil der Strecke im störungsfreien Vakuum zurücklegen und müssten die Erdatmosphäre nur wenige Kilometer durchqueren. Diese Methode setzt allerdings voraus, dass die Schlüsselübertragung zwischen einer Bodenstation und einem sich bewegenden Objekt möglich ist. Sebastian Nauerth und seine Kollegen führten in Zusammenarbeit mit dem Deutschen Zentrum für Luft- und Raumfahrt ein entsprechendes Experiment durch:

„Das DLR in Oberpfaffenhofen bei München hat ein Gerät als experimentelle Plattform entwickelt, das im Flugzeug integriert wird. Da ist alles drin: von optischen Geräten über Laser bis hin zu Computern. Außerdem gibt es eine passende Bodenstation mit einem kleinen Teleskop und Nachführung.”

Mit dieser Plattform kann das DLR klassisch per Laserstrahl kommunizieren und beispielsweise Bilder mit sehr hohen Datenraten versenden. Ursprünglich wurde das System für verschiedene Szenarien entwickelt, etwa für die Verkehrsüberwachung oder für den Fall von Hochwasser, um Luftbilder schnell zum Boden zu bringen. Um das Flugzeug für die Quantenkommunikation zu nutzen, mussten die Wissenschaftler es allerdings erst ein wenig umgestalten.

„Konkret haben wir jetzt im Flugzeug unseren Sender eingebaut. Das ist ein kleines Modul gewesen, was diese Qubits mit einer von vier Polarisationen produziert. Diese Qubits wurden dann in das optische System eingekoppelt, vom Flugzeugterminal zum Boden gesendet, wo es dann wieder abgekoppelt wurde. Anschließend wurden sie in ein kleines Empfangsmodul geleitet, wo dann die Messung zufällig entweder in der vertikalen/horizontalen oder in der diagonalen Basis stattfindet und so die Polarisation bestimmt wird.”

Die Übertragungsrate zwischen Flugzeug und Bodenstation betrug zwar nur rund fünf Qubits pro Sekunde – das aber ist genug, um während eines Vorüberflugs einen Schlüssel zu erzeugen. Trotz dieses Erfolgs bezweifelt Sebastian Nauerth, dass die Quantenkryptografie in naher Zukunft Einzug in unseren Alltag hält.

„Vielleicht mittelfristig für die richtig wichtigen Sachen. Ich sehe aber noch nicht, dass wirklich Punkt-zu-Punkt mit jedem Internetanwender Quantenkryptografie betrieben wird. Andererseits gibt es schon Banken und Kunden, die Quantenkryptografiesysteme kaufen und benutzen. So gesehen ist es jetzt vielleicht über den Exotenstatus schon hinaus.”

Momentan arbeiten Forscher daran, bestehende Systeme zu verkleinern: Eines Tages sollen sie in Smartphones und andere tragbare Geräte passen. Ein weiteres Thema ist aber nach wie vor die Sicherheit. Denn obwohl die Übertragung der Lichtquanten an sich abhörsicher ist, stellen die eigentlichen Geräte von Empfänger und Sender einen Angriffspunkt dar. Es scheint, als könnte auch die Quantenkryptografie nur eine sehr hohe, aber eben keine perfekte Sicherheit bieten.

Quelle: https://www.weltderphysik.de/gebiet/technik/quantenmechanik-quantentechnik/quantenkryptografie/